Le ménage a été fait par Microsoft suite à l'alerte donnée par Symantec, mais huit applications pour Windows 10 utilisant insidieusement les ressources CPU pour miner de la cryptomonnaie ont réussi à se frayer un chemin dans le Microsoft Store.

En l'occurrence, des Progressive Web Applications (PWA) qui s'exécutent indépendamment du navigateur web, sous l'égide d'un processus autonome WWAHost.exe. Elles rapatriaient une version de la bibliothèque JavaScript Coinhive pour miner du Monero.

Pour cela, il y avait un appel au Google Tag Manager (GTM ; Google Gestionnaire de Balises), un outil légitime qui permet aux développeurs d'injecter dynamiquement du JavaScript dans leurs applications. " GTM peut être abusé pour dissimuler des comportements malveillants ou risqués, puisque le lien vers le JavaScript stocké dans GTM est https://www.googletagmanager.com/gtm.js?id={GTM ID} qui n'indique pas la fonction du code invoqué. "

Une telle bibliothèque Coinhive a déjà été détournée pour des sites web, applications Android et iOS. On se souvient par exemple de la mesure d'interdiction dans l'App Store et le Mac App Store des applications minant de la cryptomonnaie sur l'appareil de l'utilisateur. C'est par contre la première fois qu'il est évoqué le cas du Microsoft Store.

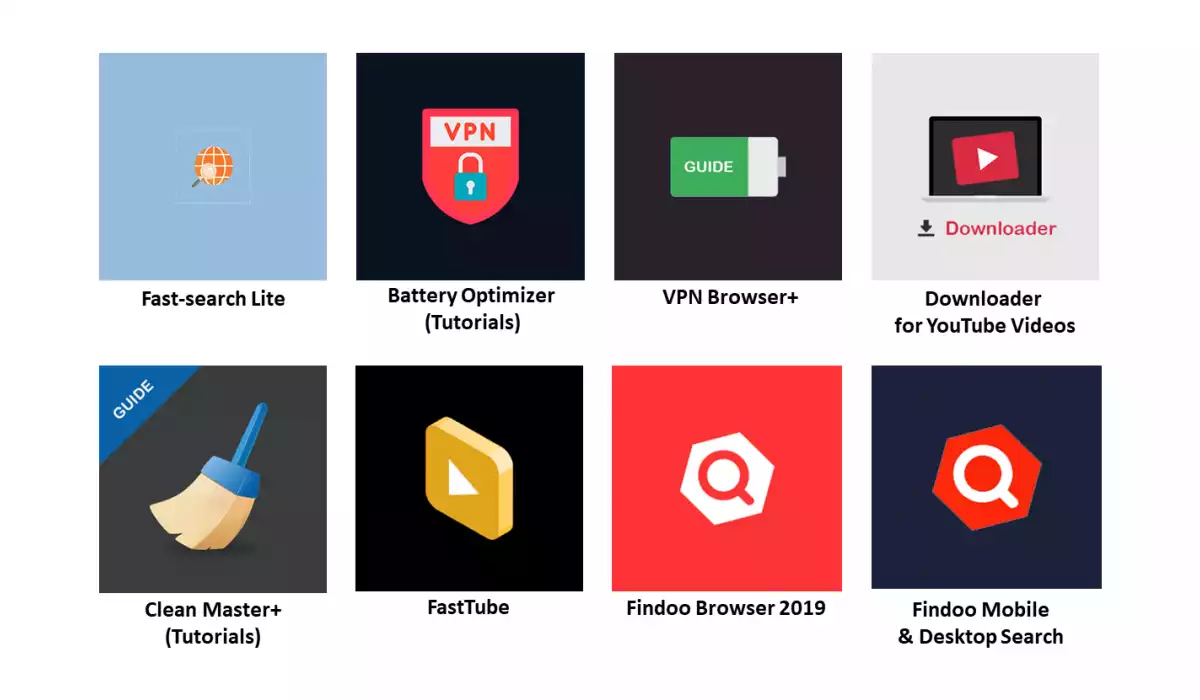

Les huit applications venaient a priori de trois développeurs (DigiDream, 1clean et Findoo), mais les chercheurs en sécurité pensent qu'elles étaient liées à un même groupe ou personne. Il s'agissait d'applications de tutoriel pour l'optimisation de la batterie et du PC, le téléchargement de vidéos YouTube, la navigation web… Voir image ci-dessus.

En plus de Microsoft, Symantec a également alerté Google qui a supprimé le minage JavaScript de Google Tag Manager (hébergement sur le domaine d'un attaquant).