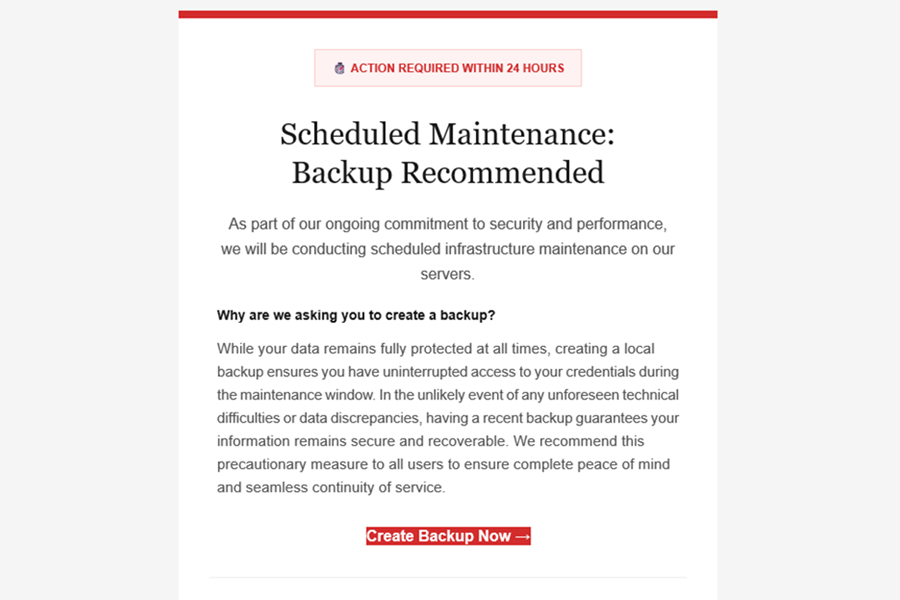

Le gestionnaire de mots de passe LastPass alerte une nouvelle fois au sujet d'une campagne de phishing qui cible ses utilisateurs. Les attaquants envoient des e-mails prétendant qu'une maintenance de l'infrastructure est sur le point d'avoir lieu. Ils sont invités à sauvegarder leur coffre-fort de mots de passe dans un délai de 24 heures.

Créer un sentiment d'urgence

Avec cette méthode d'ingénierie sociale, les attaquants tentent de créer un sentiment d'urgence. Les e-mails, aux objets comme " LastPass Infrastructure Update: Secure Your Vault Now ", contiennent un lien qui prétend permettre une sauvegarde locale du coffre-fort.

En réalité, ce lien redirige la victime vers un site piégé hébergé sur mail-lastpass[.]com, après un passage par une première URL malveillante. Le but final est de tromper l'utilisateur pour qu'il saisisse son mot de passe maître, donnant ainsi aux attaquants un accès à ses données sensibles.

Quels sont les signes permettant d'identifier l'arnaque ?

Plusieurs indices doivent alerter les utilisateurs. Les e-mails proviennent d'adresses suspectes telles que support@sr22vegas[.]com ou support@lastpass[.]server8. Le ton pressant, avec une fenêtre d'action de 24 heures, est également un signal d'alarme typique des tentatives de phishing.

" Personne chez LastPass ne vous demandera jamais votre mot de passe maître ", rappelle en outre LastPass.

Des mesures prises par LastPass

L'équipe spécialisée Threat Intelligence, Mitigation, and Escalation (TIME) de LastPass travaille activement avec ses partenaires pour faire retirer les domaines malveillants.

LastPass encourage les utilisateurs à rester extrêmement vigilants et à ne jamais cliquer sur des liens suspects dans les e-mails. En cas de doute sur la légitimité d'une communication, il est même recommandé de la soumettre à l'adresse abuse@lastpass.com.