Avec un modèle économique de Ransomware-as-a-Service et des cybercriminels affiliés triés sur le volet, le groupe russophone REvil (Ransomware Evil ou Sodinokibi) a largement attiré l'attention cet été à la suite de l'attaque informatique contre Kaseya. Peut-être trop.

Quelques jours après une rencontre entre le président des États-Unis Joe Biden et son homologue russe Vladimir Poutine où la question des attaques par ransomware perpétrées par des groupes basés en Russie a été évoquée, REvil a mystérieusement disparu.

Après quasiment deux mois d'absence, REvil commence à faire son retour sur le Dark Web et les choses s'accélèrent. Plusieurs experts en cybersécurité ont d'abord signalé le retour en ligne du site Happy Blog utilisé par REvil pour publier des échantillons de données dérobées et pour lister les victimes refusant de négocier ou payer des rançons.

The payment portal is back online too, albeit seemingly inaccessible. At this time, it's unclear whether attacks have resumed. https://t.co/qKzbQsp3f4 pic.twitter.com/QOXlSQy8oD

— Brett Callow (@BrettCallow) September 7, 2021

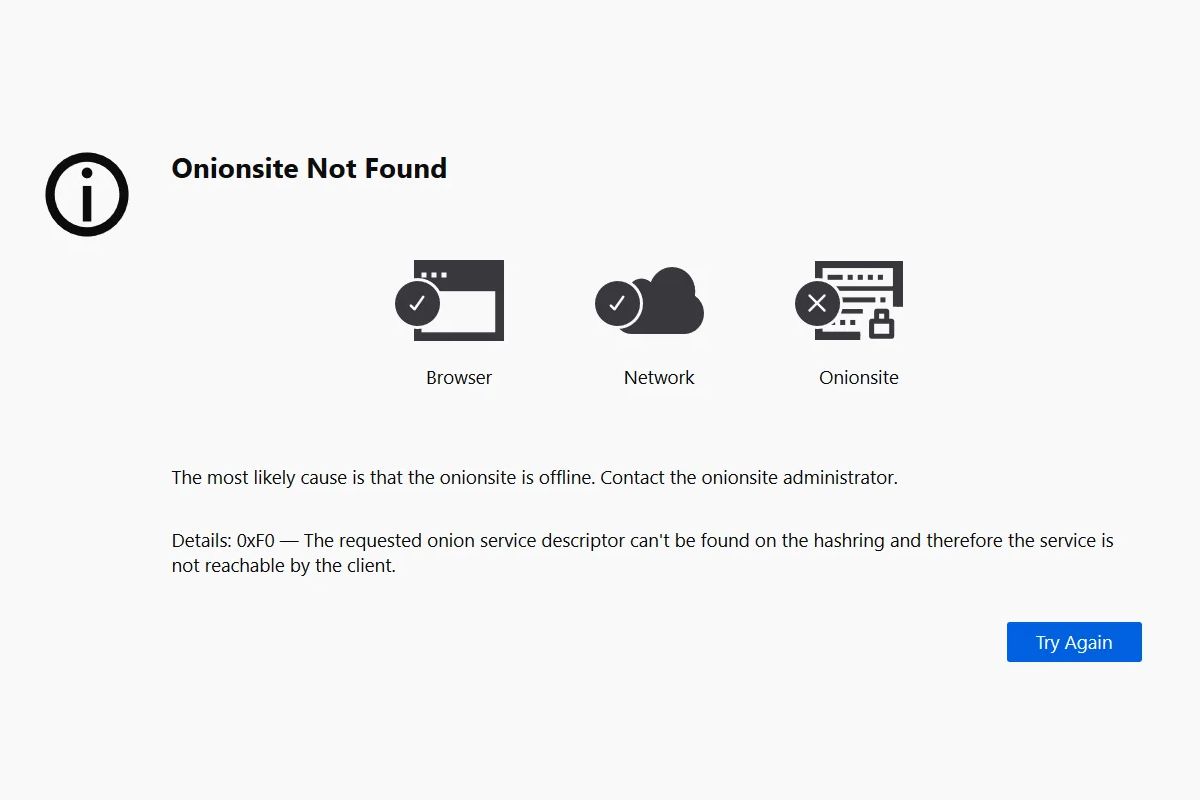

Bleeping Computer a ensuite signalé le retour fonctionnel du site Tor (adresse en .onion) de négociation et de paiement de REvil, et de nouvelles attaques qualifiées de petites pour le moment avec des demandes pour des rançons comprises en 1 500 $ et 80 000 $.

Update: REvil's Tor negotiation site is back up and running and they are conducting new attacks again.

— Lawrence Abrams (@LawrenceAbrams) September 8, 2021

So far they are small attacks with ransoms between $1.5K and ~$80k. pic.twitter.com/PhIXlwapIn

Pour autant et notamment sur VirusTotal, de nouveaux échantillons de REvil n'ont pas été découverts récemment. À surveiller… mais le réveil de REvil rappelle déjà de mauvais souvenirs.