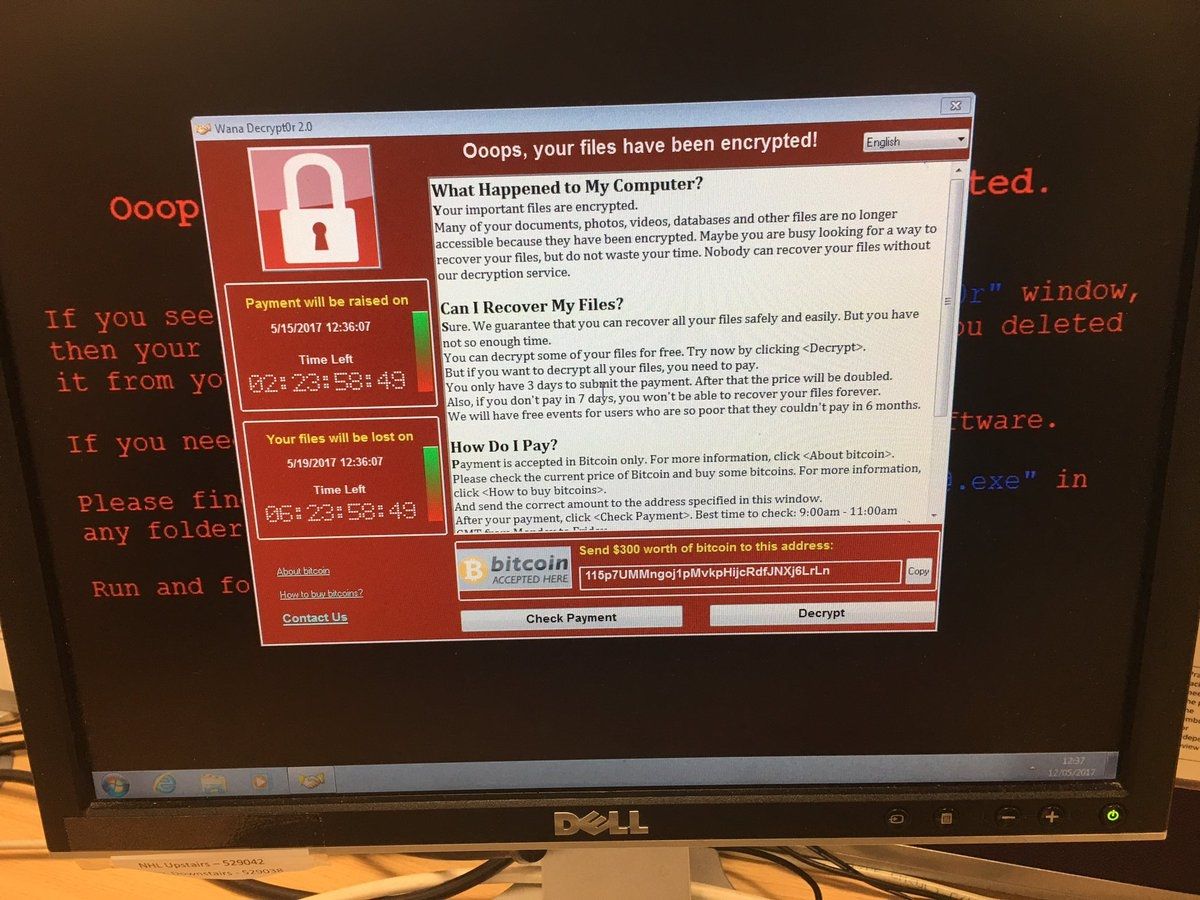

Presque trois mois après la cyberattaque mondiale par WannaCry, LG Electronics a trouvé trace d'une infection par ce ransomware sur des kiosques libre-service en Corée du Sud. L'authenticité du code malveillant a été confirmée à la suite d'une analyse.

Rappelons que Microsoft avait également publié en urgence un patch pour Windows XP. Une initiative exceptionnelle dans la mesure où cet ancien système d'exploitation ne bénéficie plus de son support.

Postérieurement à la cyberattaque de mai, WannaCry avait déjà fait reparler de lui en provoquant l'arrêt d'une usine du constructeur automobile Honda au Japon. Pour le cas de LG, les machines impactées ont été rapidement restaurées (après deux jours de fermeture des systèmes). ZDNet indique que dès que le ransomware a été repéré sur le réseau, il a été bloqué et sa propagation stoppée avant d'occasionner des dégâts.

LG a précisé qu'il n'y a pas eu de pertes de données, et qu'aucune rançon n'a été versée. En début de mois, les cybercriminels ont vidé leurs adresses Bitcoin utilisées pour recevoir les rançons des victimes de WannaCry.

Manifestement, WannaCry n'a pour autant pas fini de se mettre en quête de machines vulnérables.