Au mois de février, Patrick Wardle de Synack a repéré un malware sous la forme d'une macro ciblant uniquement les ordinateurs Mac. Si une victime ouvre un document Word spécialement conçu (dans Microsoft Word) et accepte d'activer les macros, un code intégré écrit en Python infecte la machine.

Ce code vérifie que l'outil LittleSnitch (pour surveiller les connexions réseau) n'est pas exécuté. Le cas échéant, il récupère un malware doté de possibilités d'espionnage de la webcam, de l'historique de navigation ou du vol de mots de passe.

D'après l'analyse de Synack, la menace s'appuie sur un kit d'exploitation open source EmPyre écrit en Python. Pas particulièrement avancée, elle nécessite l'interaction de l'utilisateur et en quelque sorte sa bonne volonté. Une menace à l'ancienne avec des macros mais non pas pour Windows mais pour macOS.

Un autre script Python...

Fortinet a également repéré un autre fichier Word qui propage un malware en exécutant du code malveillant d'une macro. Cette fois-ci, les cibles sont tant les systèmes macOS que Windows, avec toujours la nécessité que l'utilisateur autorise une exécution des macros.

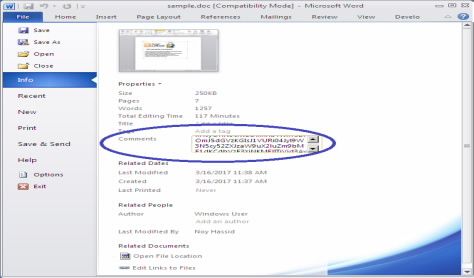

Lorsque le code VBA (Visual Basic for Applications) de la macro est exécuté, la fonction AutoOpen() est automatiquement appelée et des données avec un codage base64 sont déchiffrées dans les commentaires du fichier Word. Il s'agit d'un script en Python.

Pour macOS, le script Python tente de télécharger puis exécuter un fichier en se connectant à un serveur via le port 443. Ce fichier est une version légèrement modifiée en Python de Meterpreter, un outil d'exploitation qui est lui-même dérivé de Metasploit pour les tests d'intrusion.

Pour Windows (a priori seulement 64 bits), le cheminement est plus complexe et passe par des scripts PowerShell dans une version modifiée de Meterpreter avec une compilation dans un ficher DLL qui communique avec le serveur de l'attaquant.

Reste que lors de son analyse, Fortinet n'a pas pu obtenir une réponse du serveur d'attaque, tant pour le scénario d'attaque avec Windows que celui avec macOS. Difficile dès lors d'évaluer l'ampleur de la menace. C'est en tout cas peut-être un retour sur le devant de la scène des attaques via les macros qui se profile à l'horizon.