Le réseau d'anonymisation Tor peut aussi être utilisé par des plateformes telles que Agora. Assimilable à un marché noir de produits illicites (principalement de la drogue), Agora avait échappé à l'opération de démantèlement Onymous des autorités américaines et européennes de fin 2014, et dont la grosse prise avait été son concurrent Silk Road 2.0.

Agora vient de faire savoir que ses activités sont mises en pause. Cette désertion temporaire du Darknet n'est pas liée à une nouvelle opération Onymous mais une crainte au sujet de la sécurité du réseau Tor. Compte tenu du manque à gagner en bitcoins que cela coûtera à Agora, on peut légitimement penser que cette crainte est d'importance.

Dans un message notamment disponible sur Pastebin, Agora évoque des vulnérabilités dans les Tor Hidden Services qui pourraient aider à désanonymiser les localisations de serveurs. Et pour cela, il ne faudrait pas nécessairement disposer de très grosses ressources.

Si Agora assure avoir une solution d'atténuation des risques en cours de développement, la nature des soi-disant vulnérabilités n'est pas précisée. Il est simplement fait allusion à des résultats récents de travaux de recherche.

Pour Ars Technica mais aussi plusieurs experts en sécurité informatique, la soudaine crainte de Agora - qui dit avoir détecté une activité suspecte - est liée à une publication le mois dernier du Massachusetts Institute of Technology. Elle explique comment des serveurs cachés dans le réseau Tor pourraient être compromis.

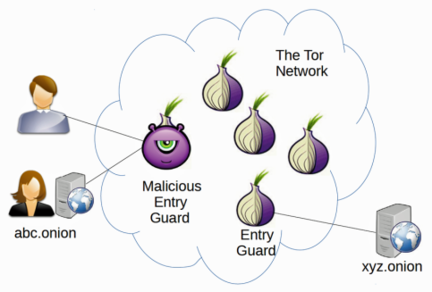

Ars Technica écrit que l'attaquant doit prendre le contrôle d'un point d'entrée de Tor pour le serveur hébergeant le service caché. La technique implique également d'avoir obtenu préalablement des caractéristiques uniques du réseau en vue d'établir une empreinte numérique du service visé. L'attaque aurait un taux de précision de 88 %.

Ce n'est pas la première fois que la désanonymisation de Tor fait débat. Mais comme par le passé, des responsables du Projet Tor ont minimisé la portée de la nouvelle méthode d'attaque et sa mise en pratique effective.