Une base de données monumentale, totalisant 96 Go et contenant 149 millions d'identifiants (noms d'utilisateur et mots de passe), a été découverte en accès libre sur internet. L'expert en cybersécurité Jeremiah Fowler a fait cette trouvaille alarmante. La base de données, non chiffrée et non protégée, exposait les informations de connexion de millions d'utilisateurs à travers le monde.

D'où proviennent ces données et quels services sont concernés ?

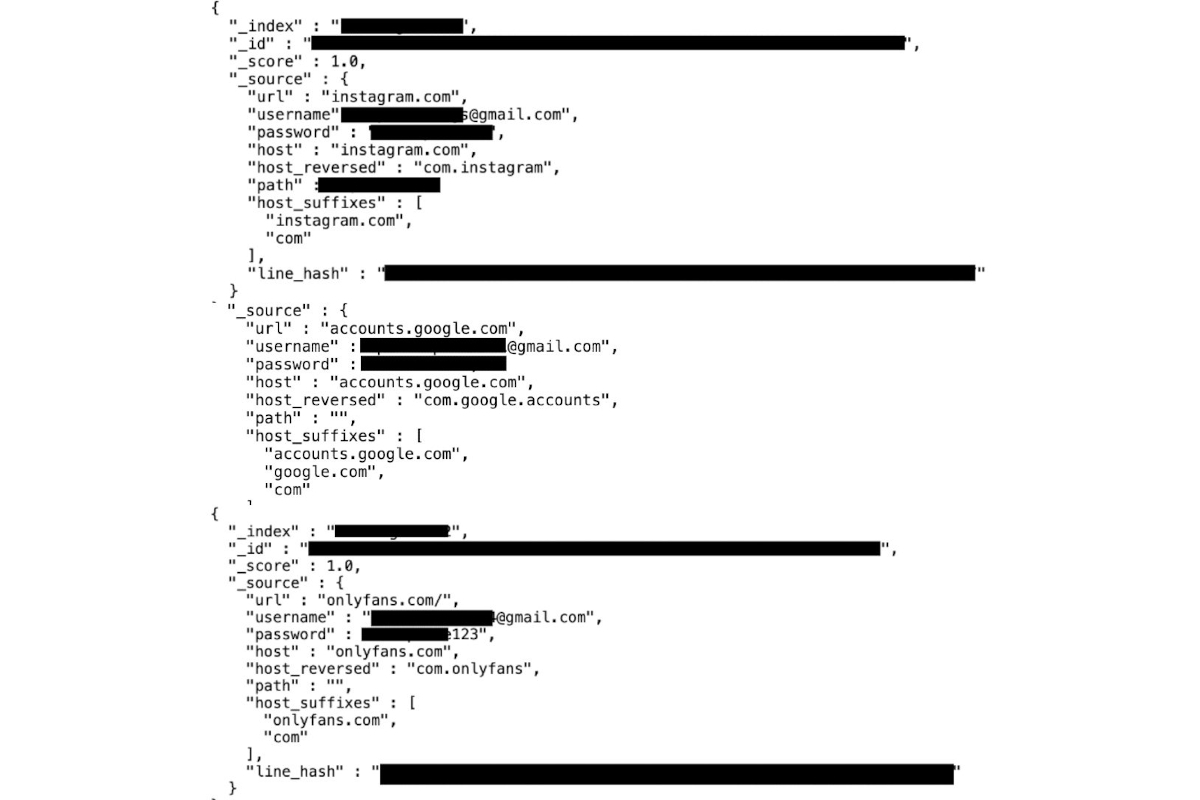

L'origine la plus probable de cette collecte massive est un malware de type infostealer. Un tel logiciel malveillant s'installe discrètement sur les appareils des victimes pour enregistrer les frappes au clavier et voler les informations de connexion.

La liste des services touchés est vertigineuse : 48 millions de comptes Gmail, 17 millions pour Facebook, 6,5 millions pour Instagram, 4 millions pour Yahoo, 3,4 millions pour Netflix, 1,5 million pour Outlook, 900 000 pour iCloud, 780 000 pour TikTok, et même 420 000 pour la plateforme de cryptomonnaies Binance.

Des accès à des services bancaires et des sites gouvernementaux de plusieurs pays figuraient également dans cette mine d'or pour les cybercriminels.

Comment la fuite a-t-elle été gérée ?

Après avoir découvert la base de données, Jeremiah Fowler a tenté de contacter l'hébergeur pour la faire supprimer. Le processus s'est avéré complexe et long.

" Il a fallu près d’un mois et plusieurs tentatives avant que des mesures soient enfin prises ", déplore le chercheur (ExpressVPN). Pendant ce temps, la base de données continuait de s'enrichir avec de nouvelles informations volées.

Pour Jeremiah Fowler, cette situation souligne en outre une ironie : " Même les cybercriminels ne sont pas à l’abri des violations de données. " Les cybercriminels peuvent négliger la sécurité de leur propre infrastructure.

Un risque avec la réutilisation d'identifiants compromis

L'exposition de ces données crée des risques évidents pour les victimes, allant de l'usurpation d'identité à la fraude financière. Les cybercriminels peuvent utiliser de telles listes pour des attaques automatisées de credential stuffing.

Le credential stuffing est une attaque par force brute. Elle fait référence à un bourrage d'identifiants en enchaînant des combinaisons de noms d'utilisateur et de mots de passe. D'où l'intérêt de mesures comme l'authentification à plusieurs facteurs.