Les intelligences artificielles sont des outils formidables, mais elles ne sont pas infaillibles. Elles peuvent parfois "halluciner", c'est-à-dire inventer des informations qui semblent crédibles, mais sont totalement fausses. Des pirates informatiques ont trouvé un moyen astucieux et dangereux d'exploiter cette faiblesse : le slopsquatting.

C'est quoi, un "paquet logiciel" et une "hallucination d'ia" ?

Pour bien comprendre le slopsquatting, il faut saisir deux notions clés, même si vous n'êtes pas développeur :

- Les paquets logiciels (ou librairies) : Imaginez des boîtes à outils pour développeurs. Un "paquet" contient du code prêt à l'emploi pour réaliser une tâche spécifique (ex: manipuler des dates, créer un graphique). Pour faciliter leur utilisation, il existe des "gestionnaires de paquets" comme NPM (pour le monde du web et JavaScript) ou PyPI (pour le langage Python). Ces gestionnaires permettent aux développeurs d'installer très facilement un paquet dont ils ont besoin avec une simple ligne de commande.

- L'hallucination d'IA : Quand vous demandez de l'aide à une IA comme ChatGPT pour écrire du code, elle peut parfois vous suggérer d'utiliser un paquet qui... n'existe pas ! Elle invente un nom de paquet qui sonne juste et semble correspondre à votre besoin, mais qui est une pure création de son "imagination" algorithmique. C'est une "hallucination" de l'intelligence artificielle générative.

Le mécanisme du slopsquatting : comment ça marche ?

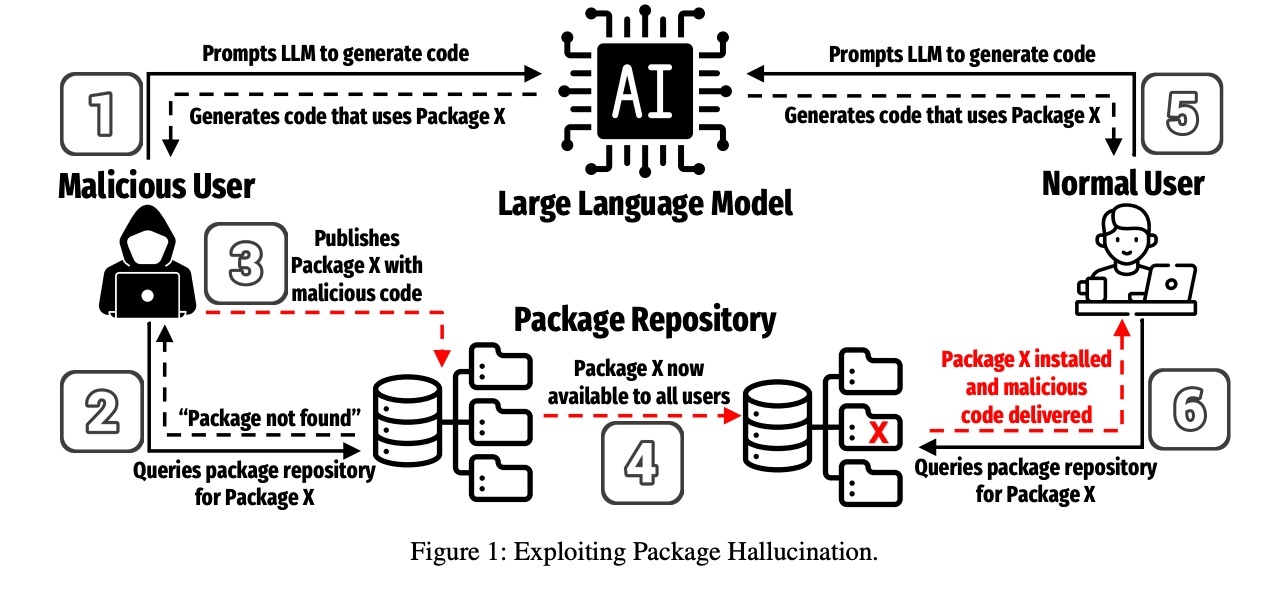

Le slopsquatting est un piège en plusieurs étapes qui exploite la confiance de l'utilisateur envers l'IA :

- L'IA hallucine : Un utilisateur (souvent un développeur, mais pas uniquement) demande à une IA une solution pour un problème. L'IA répond en suggérant d'installer un paquet au nom inventé, par exemple : "Pour analyser vos données efficacement, utilisez le paquet `data-cruncher-expert` avec la commande `npm install data-cruncher-expert`". Sauf que `data-cruncher-expert` n'existe pas.

- Le pirate "squatte" : Des pirates surveillent activement les réponses des IA ou les interrogent eux-mêmes pour détecter ces noms de paquets fantômes. Dès qu'un nom potentiellement crédible est repéré (`data-cruncher-expert` dans notre exemple), ils se dépêchent de créer un "vrai" paquet portant ce nom.

- Le paquet malveillant : Ce paquet créé par le pirate ne contient évidemment pas l'outil espéré, mais un code malveillant (malware). Pour le faire paraître légitime, le pirate peut le remplir de code inutile ou généré par IA (c'est la partie "slop", qui signifie "déchets" ou "soupe infâme"). Il le publie ensuite sur le gestionnaire de paquets officiel (NPM, PyPI...).

- L'utilisateur tombe dans le piège : Faisant confiance à la suggestion de l'IA, l'utilisateur copie et exécute la commande (`npm install data-cruncher-expert`). Il télécharge et installe alors sans le savoir le paquet piégé créé par le pirate.

Résultat : l'utilisateur pense installer un outil utile recommandé par l'IA, mais il vient en réalité d'installer un logiciel malveillant sur son système, mais également dans l'outil qu'il développe...

Quels sont les risques et comment se protéger ?

Une fois le malware installé via slopsquatting, les conséquences peuvent être graves : vol d'identifiants, de données personnelles ou bancaires, installation d'une porte dérobée (backdoor) permettant au pirate de prendre le contrôle du système, etc. Le danger est réel, car l'installation est initiée par l'utilisateur lui-même, en toute confiance.

Comment éviter ce piège ? La règle d'or est la vigilance face aux suggestions des IA, surtout lorsqu'elles recommandent d'installer un logiciel ou d'exécuter du code :

- Vérifiez avant d'installer : Si une IA vous suggère un paquet ou une librairie, ne copiez pas aveuglément la commande. Prenez quelques secondes pour rechercher le nom du paquet sur le gestionnaire officiel (NPM, PyPI...) ou via un moteur de recherche. Est-il populaire ? A-t-il une documentation ? Est-il maintenu activement ? Un paquet légitime a généralement une certaine notoriété.

- Méfiez-vous des noms trop génériques ou étranges : Bien que les pirates tentent de choisir des noms plausibles.

- Maintenez une bonne hygiène numérique : Utilisez des logiciels de sécurité à jour et soyez critique envers les informations fournies par les IA, qui ne sont pas infaillibles.

Cette nouvelle technique du Slopsquatting est d'autant plus inquiétante qu'elle peut toucher un vaste panel d'utilisateurs. Selon la nature du malware déployé, mais aussi de la portée du programme développé avec ces lignes de codes vérolées, la victime peut se limiter au développeur seul ou à l'ensemble des usagers du logiciel ainsi développé. La situation est d'autant plus inquiétante pour les développeurs de logiciels à but professionnel qui tomberaient dans ce genre de piège avec l'exposition de sociétés entières à des risques de fuites de données.

Le slopsquatting nous rappelle qu'il ne faut jamais accorder une confiance aveugle aux outils d'IA, et toujours vérifier la source et la légitimité des informations ou des logiciels qu'ils peuvent recommander.