L'affaire BlockBlasters vient brutalement rappeler que même une plateforme aussi établie que Steam n'est pas à l'abri des cyberattaques les plus sournoises. Ce qui semblait être un jeu indépendant inoffensif s'est transformé en un piège sophistiqué après une mise à jour vérolée.

Resté en ligne pendant un mois, le malware a eu le temps de faire des ravages, volant les données et les cryptomonnaies de centaines de joueurs et illustrant une faille béante dans le processus de validation de Valve.

Comment un jeu anodin est-il devenu un piège ?

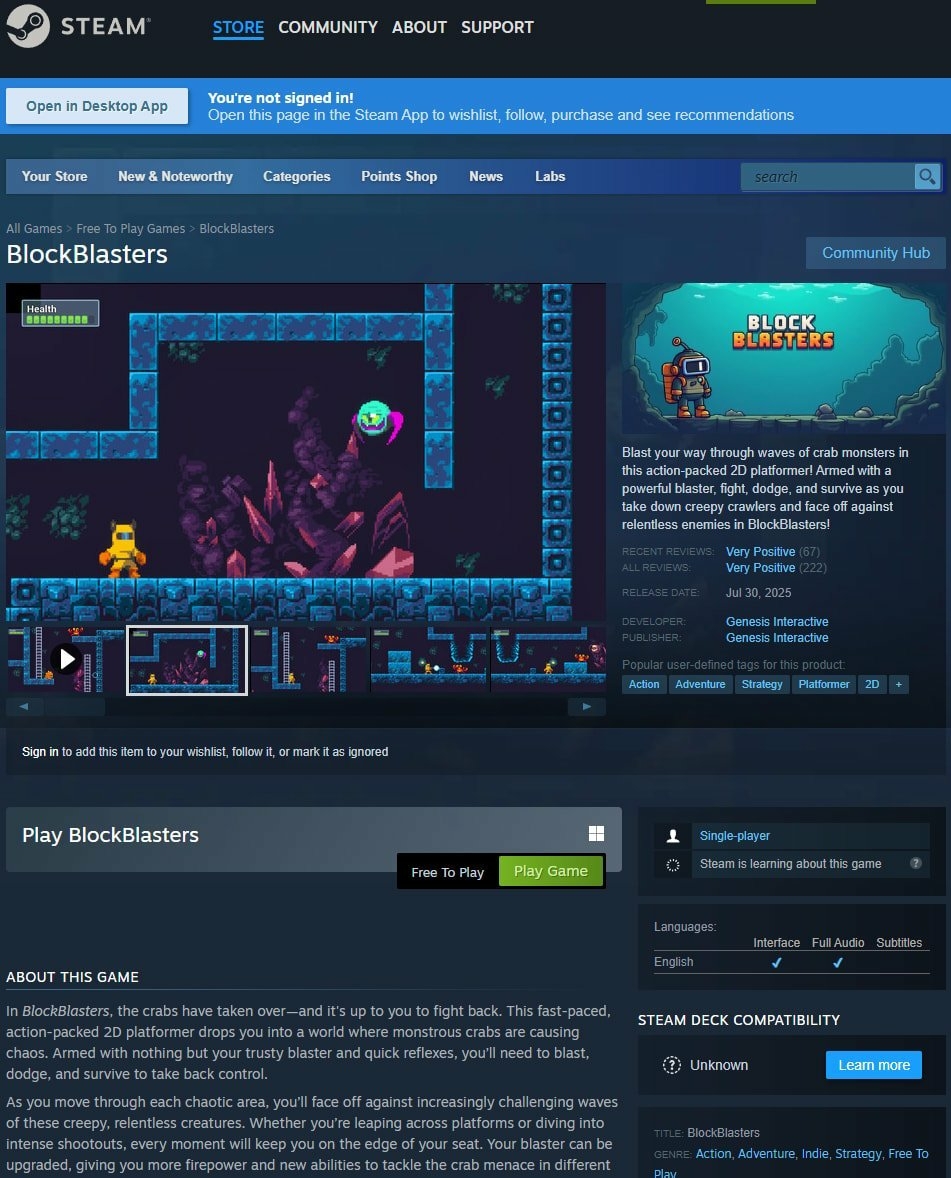

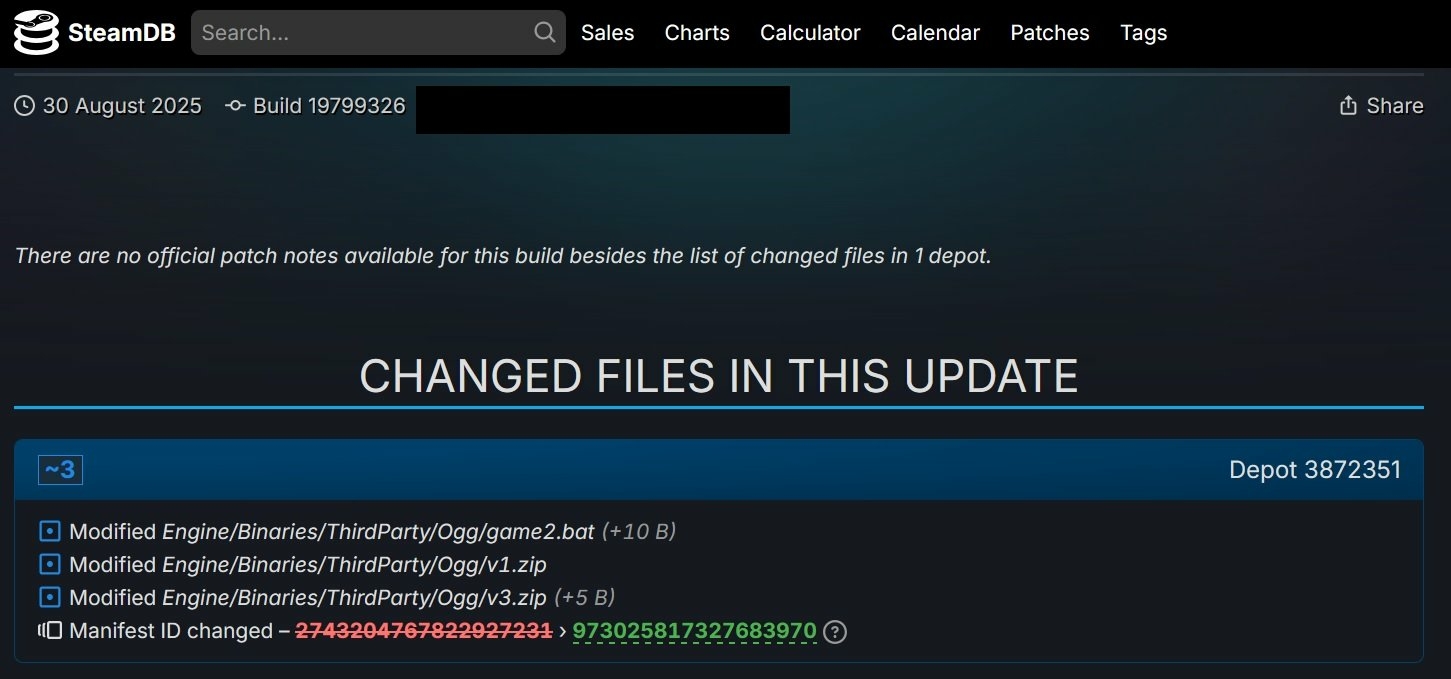

BlockBlasters, développé par Genesis Interactive, a été lancé fin juillet 2025 et a d'abord reçu des critiques positives. Tout a basculé le 30 août avec une mise à jour en apparence banale. Des analystes en sécurité ont découvert que ce patch dissimulait plusieurs composants malveillants.

Un simple fichier "game2.bat" initiait une routine de vol d'informations dès le lancement du jeu. Le script collectait les identifiants Steam, des informations système et scannait les processus antivirus avant d'exfiltrer les données vers un serveur distant.

Quelle était la finalité des pirates ?

L'objectif principal était purement financier, avec un focus sur les cryptomonnaies. Après la première phase de reconnaissance, le malware désactivait les défenses de Windows Defender et déployait deux charges utiles. La première, une backdoor en Python, donnait un accès à distance à la machine.

La seconde, un "stealer" connu sous le nom de StealC, ciblait les navigateurs (Chrome, Brave, Edge) pour voler les mots de passe, les données de formulaires, mais surtout les informations relatives aux portefeuilles de cryptomonnaies. Au total, plus de 150 000 dollars auraient été dérobés à environ 261 comptes.

Comment l'affaire a-t-elle éclaté au grand jour ?

La supercherie a été révélée de la manière la plus tragique qui soit. Le streamer Raivo "RastalandTV" Plavnieks, atteint d'un cancer en phase 4, organisait une collecte de fonds en direct pour financer son traitement. Suite à la recommandation d'un spectateur dans le chat, il a installé et lancé BlockBlasters en plein live, infectant sa machine sous les yeux de son audience.

Le malware a immédiatement siphonné son portefeuille crypto, lui dérobant plus de 32 000 $ de dons. L'affaire, relayée par le crypto-enquêteur ZachXBT, a provoqué une onde de choc qui a finalement poussé Steam à retirer le jeu de sa plateforme.

Foire Aux Questions (FAQ)

Le jeu est-il toujours dangereux ?

Non, Steam a retiré "BlockBlasters" de son magasin. Cependant, si vous l'avez installé entre le 30 août et le 21 septembre, votre PC est probablement infecté. Il est impératif de changer vos mots de passe et de sécuriser vos actifs numériques.

Comment Steam a-t-il pu laisser passer un tel malware ?

C'est le point central de la critique. Le malware a été injecté via une mise à jour d'un jeu qui était initialement "propre" et vérifié. Cet incident, qui n'est pas le premier du genre, met en évidence des failles dans le processus de validation continue des mises à jour par Valve, qui semble moins rigoureux que celui de la publication initiale.

Les victimes ont-elles été remboursées ?

Steam n'a pas communiqué sur un éventuel remboursement. Dans le cas du streamer Raivo Plavnieks, la communauté crypto, émue par son histoire, s'est mobilisée. L'influenceur Alex Becker lui a notamment envoyé 32 500 $ pour couvrir ses pertes.