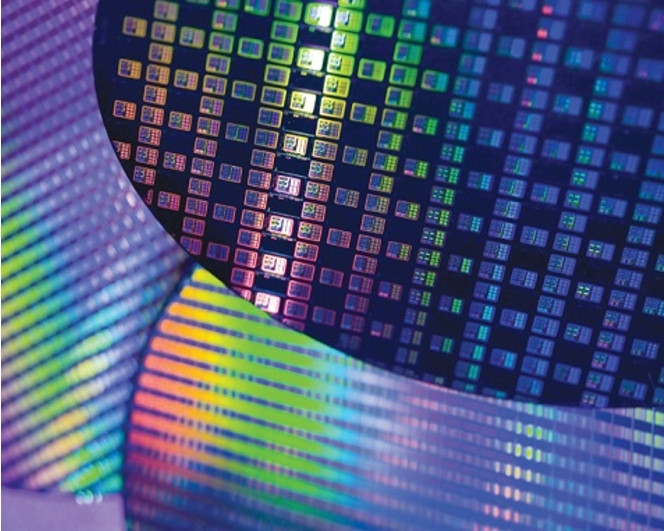

Ce week-end, le fondeur taïwanais de semi-conducteurs TSMC - connu pour sa fabrication de processeurs pour Apple, AMD, Nvidia ou encore Qualcomm - a indiqué avoir été la victime d'une infection par un " virus informatique " dans la nuit du 3 août.

Cet incident a affecté des systèmes informatiques et outils de fabrication à Taïwan. Le problème a été rapidement contenu et une solution trouvée. Dimanche, 80 % des outils touchés avaient été récupérés. Pour le 6 août, TSMC s'attendait à un retour à un fonctionnement à plein régime.

Taiwan Semiconductor Manufacturing Company a estimé à 3 % l'impact sur ses revenus du troisième trimestre et se montre confiant sur sa capacité à rattraper les retards de production au quatrième trimestre. On ne sait du reste pas quels clients de TSMC seront possiblement concernés par des retards.

D'après TSMC, ce qui est qualifié d'infection virale a eu lieu en raison d'un dysfonctionnement pendant le processus d'installation du logiciel pour un nouvel outil. Cela a ouvert la porte à une propagation du malware lorsque l'outil a été connecté au réseau informatique de l'entreprise. Pour autant, pas de compromission de données a priori.

La surprise est d'apprendre que malgré la cyberattaque mondiale par ransomware WannaCry qui avait frappé en 2017, cela n'a pas servi de leçon. C'est en effet une variante de WannaCry qui est impliquée dans l'infection que vient de subir TSMC sur des lignes de production.

Bloomberg écrit que l'infection s'est produite lorsqu'un fournisseur s'est connecté au réseau de TSMC sans une analyse antivirale. Ce sont les usines à Tainan, Hsinchu et Taichung qui ont alors été touchées. Il n'est toutefois pas question d'une attaque ciblée, mais d'une négligence.

Doté d'une capacité d'auto-réplication, WannaCry est à l'origine un ransomware mais cette question d'une rançon n'a pas été évoquée. L'impact pour TSMC a été des redémarrages en boucle et l'infection de systèmes Windows 7 non correctement patchés. Rappelons que WannaCry avait profité en 2017 d'une vulnérabilité SMB connue (pour laquelle un correctif existait) pour se répandre.

Une question qui demeure à élucider est de savoir si l'infection de TSMC par une variante de WannaCry a été téléguidée ou non par un groupe ou une entité en particulier.